新型恶意软件使用特制的UDP协议进行通信传输

近日网络安全人员发现了一起新型网络间谍行动,主要目的是针对东南亚的各国,使用KHRAT后门木马程序进行黑客活动,背后的主谋被称为是一个叫做RANCOR的黑客团体,使用2种新型恶意软件PLAINTEE和DDKONG对新加坡和柬埔寨的政治团体发起攻击。而之前主要使用KHRAT木马程序进行攻击的是来自中国的网络间谍组织DragonOK。

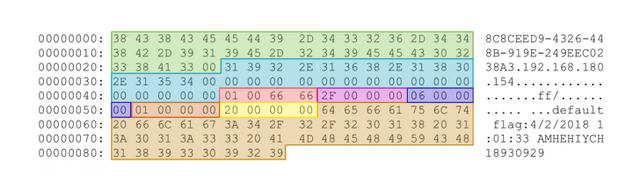

研究人员通过分析KHRAT木马程序和远程服务器之间的数据通信,找到了2种新型的恶意软件,其中PLAINTEE使用了定制的UDP传输协议进行远程通信。黑客为了传播者2种恶意软件,会使用不同的钓鱼攻击方法,例如在Excel文件中加入恶意宏,或是在钓鱼文件中添加HTA加载器、DLL加载器。

研究人员还发现,这些钓鱼文件大部分都来自于网上关于政治事件的新闻稿,而且这些新闻的来源都是合法网站,其中包括了柬埔寨政府官网和Facebook。PLAINTEE安装后还会从远程服务器上下载并安装其他功能插件,整个过程也使用定制的UDP协议。这对网络安全软件厂商而言提出了新的挑战,需要研发能侦测到这种UDP协议的通信。另一个恶意软件DDKONG从2017年2月开始就已经被黑客组织广泛使用,但它并不使用特定的UDP协议进行通信。

研究人员目前的发现表明,这2种恶意软件主要是对政治团体进行网络间谍活动而不是想要获取经济利益。鉴于RANCOR黑客组织主要针对的是普通用户发起攻击,因此强烈建议这些用户不要轻易点击电子邮件或办公文档中的链接。安装具有主动监测功能的杀毒软件可以对操作系统进行保护,及时更新各种应用程序。

更多有趣科技文章,欢迎关注我们:

http://www.wttech.org/

评论